A la veille du salon de Secure’IT Forum, le président de l’Infotica nous a envoyé cette lettre ouverte qu’il souhaite adresser aux décideurs qu’ils soient au niveau public, privé ou même la classe politique (notamment le gouvernement et les députés). Rappelons que Secure’IT Forum se déroulera à la salle des expositions de l’Union Tunisienne de l’Industrie, du Commerce et de l’Artisanat (UTICA) qui se trouve au siège du patronat tunisien et ce, dès demain mercredi 28 janvier jusqu’au jeudi 29 janvier.

A la veille du salon de Secure’IT Forum, le président de l’Infotica nous a envoyé cette lettre ouverte qu’il souhaite adresser aux décideurs qu’ils soient au niveau public, privé ou même la classe politique (notamment le gouvernement et les députés). Rappelons que Secure’IT Forum se déroulera à la salle des expositions de l’Union Tunisienne de l’Industrie, du Commerce et de l’Artisanat (UTICA) qui se trouve au siège du patronat tunisien et ce, dès demain mercredi 28 janvier jusqu’au jeudi 29 janvier.

A la veille du salon de Secure’IT Forum, le président de l’Infotica nous a envoyé cette lettre ouverte qu’il souhaite adresser aux décideurs qu’ils soient au niveau public, privé ou même la classe politique (notamment le gouvernement et les députés). Rappelons que Secure’IT Forum se déroulera à la salle des expositions de l’Union Tunisienne de l’Industrie, du Commerce et de l’Artisanat (UTICA) qui se trouve au siège du patronat tunisien et ce, dès demain mercredi 28 janvier jusqu’au jeudi 29 janvier.

La Stratégie Nationale «Cyber-Sécurité» et le Partenariat Public-Privé

Les différentes déclarations de Mehdi Jomaa, le Président du gouvernement sortant, affirment que l’identifiant unique sera donc prêt en 2016. De ce fait, la stratégie “Tunisie Digitale 2018”, se fera malgré toutes les contraintes et les résistances au changement.

En 2013, nous avions déjà évoqué, lors de la première réunion du secteur à Tabarka, la nécessité d’être cohérent sur la gouvernance de la sécurité des infrastructures vitales. Il a été convenu de la nécessité de la mise en place de certifications ISO 27001 garantissant les bonnes pratiques pour ces infrastructures critiques qui transportent toutes nos informations.

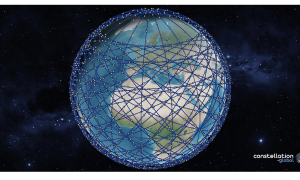

L’Agence Nationale de Sécurité Informatique (ANSI) a classé 35 CIIP (Critical Information Infrastructure Protection). C’est à dire des infrastructures vitales pour tout le pays comme les systèmes informatique gouvernementales et des administrations publiques, ceux des opérateurs télécoms, l’énergie, l’eau ou encore l’interconnexion bancaire qui font partie de ces infrastructures d’information critiques.

Aujourd’hui, il est impératif que la machine se mette en route. Il ne suffit plus de considérer la protection des infrastructures vitales comme un simple problème de sécurité informatique. Il faut en finir avec l’idée que les seuls moyens techniques permettraient de les résoudre ce sont pare-feu, le codage de données ou encore les logiciels anti-virus. Il est tout aussi indispensable de mettre en avant les facteurs organisationnels et humains. Faut-il encore marteler que les opérations de piratage sont devenues de plus en plus sophistiquées au point de passer par les réseaux sociaux ? Faut-il encore rappeler que les personnes malveillantes peuvent se faufiler à un système informatique normalement sécurisé grâce à des personnes qui y travaillent (et parfois à leur insu) ?

Il est clair qu’avec ces méthodes de plus en plus complexes où les pirates informatiques font preuve d’ingéniosité pour mettre la main aux données cruciales d’un Système d’Information, l’administration publique a un grand challenge devant elle : être à jour avec les dernières mesures de sécurité qui englobent leur SI et les fonctionnaires eux même. Et sans le partenariat public / privé (appelé plus communément PPP), il est difficile pour un Etat de se mettre à l’abri des mauvaises surprises.

Les secteurs public et privé doivent impérativement conjuguer leurs efforts et œuvrer dans la même direction. Les responsables des infrastructures vitales (ou critiques) doivent apprendre à coopérer entre eux. Ils doivent également coopérer avec les agences de sécurité et de certifications électronique et à investir dans la formation des ressources humaines. Les universités et les centres de formation doivent, quant à eux, améliorer sans cesse leurs cycles et programmes de formation.

Pour faire réussir cette stratégie il donc est indispensable d’intervenir à différents niveaux : technique, organisationnel, législatifs et international. Chacun aura son rôle à jouer. Car une fois cette stratégie sera mise en place, c’est non seulement l’Etat et l’économie qui seront protégés, mais aussi les citoyens qui dépendent de plus en plus des “systèmes nerveux numériques”. A bon entendeur.

Karim Ahres

Président Infotica

A lire également :

Tunisie : L’identifiant unique sera prêt en 2016

Tunisie : Quand les pirates deviennent des agents 007 (1/2)